Каждое подключение к интернету оставляет цифровой след, вопрос о том, как узнать чужой IP-адрес, стоит одинаково остро и для администраторов безопасности, и для рядовых пользователей. Инструменты класса GeoIP/Whois — такие как 2ip.ru, Whois.domaintools.com и аналоги — предоставляют первый уровень доступа к этим данным без каких-либо технических привилегий.

Ваш IP-адрес

Определяем…

Данные предоставлены публичными GeoIP-сервисами. Провайдер видит значительно больше — имя абонента и историю сессий.

В данной статье речь пойдет о:

Что такое IP-адрес: определение и диапазон раскрытия данных

IP-адрес (Internet Protocol address) — это числовой идентификатор сетевого узла, присваиваемый устройству провайдером или локальной сетью; он фиксирует точку входа в сеть, но не личность пользователя за экраном. Понимание того, что именно раскрывает IP и где проходит граница между легальным анализом и уголовно наказуемым вмешательством, — это наиболее критичный навык для любого, кто хочет узнать чужой айпи в законных целях или защитить собственные данные.

Важно понимать, что IP-адрес — это не персональный идентификатор, а сетевой. По шкале от 1 до 100, где 100 — полная деанонимизация личности, публично доступные инструменты дают уровень раскрытия приблизительно 15–25 баллов: страна, регион, город (с погрешностью до 50–80 км в городской зоне и до 200–500 км в сельской), название провайдера и тип соединения (мобильное, корпоративное, жилое).

Прежде чем пытаться узнать чужой IP, необходимо осознать полный диапазон того, что реально доступно на каждом уровне:

| Уровень раскрытия | Доступно кому | Что раскрывается |

|---|---|---|

| Публичный (GeoIP/Whois) | Любому пользователю | Страна, город ±, провайдер, ASN |

| Технический (заголовки писем) | Получателю письма | IP отправляющего сервера или клиента |

| Операторский | Только провайдеру | Имя абонента, адрес, история сессий |

| Правоохранительный | По судебному запросу | Полная связка IP → личность |

Оценка уровня риска

Самостоятельный публичный запрос, чтобы проверить чужой IP, несёт нулевой правовой риск. Риск резко возрастает — вплоть до уголовной ответственности по ст. 361, 362 и 363 УК Украины — при любых попытках активного перехвата: фишинговые ссылки для «вытягивания» IP, DDoS-атаки, несанкционированный доступ к чужим системам. Граница проходит между пассивным наблюдением (легально) и активным вмешательством (нелегально).

Типы источников и методы получения IP-данных

Существует несколько категорий легальных источников, позволяющих узнать чужой IP-адрес, — они различаются по частоте применения и глубине раскрытия данных:

- Whois/GeoIP-запрос по домену — наиболее распространённый сценарий; раскрывает IP сервера, но не конечного пользователя. Рекомендуется всем, кто анализирует инфраструктуру сайтов или хочет узнать чужой айпи адрес по доменному имени. Точность геолокации: ~80% на уровне страны, ~40–60% на уровне города.

- Служебные заголовки e-mail — менее частый, но информативный метод: поле

Received:в оригинале письма может содержать реальный IP отправляющего клиента. Применимо к корпоративным почтовым серверам; крупные провайдеры (Gmail, Outlook) скрывают клиентский IP за своими шлюзами в ~95% случаев. - Логи собственного веб-сервера или сайта — профессиональный инструмент администратора; даёт точный IP посетителя в момент обращения. Применимо только к ресурсам, которыми вы управляете.

- Ссылка для вычисления IP (трекинговые URL) — нишевый инструмент: при открытии специально сгенерированной ссылки для вычисления айпи сервис фиксирует IP кликнувшего и передаёт его владельцу ссылки. Легально в контексте собственного маркетинга и пентестинга; использование против воли третьего лица — правовая серая зона, требующая юридической оценки.

- IP через P2P-соединения (VoIP, торренты) — в протоколах прямого соединения IP-адрес технически виден собеседнику. Современные мессенджеры (Telegram, Signal) маршрутизируют трафик через собственные серверы, полностью скрывая клиентский IP в ~100% случаев при звонках с незнакомыми контактами.

Снифферы

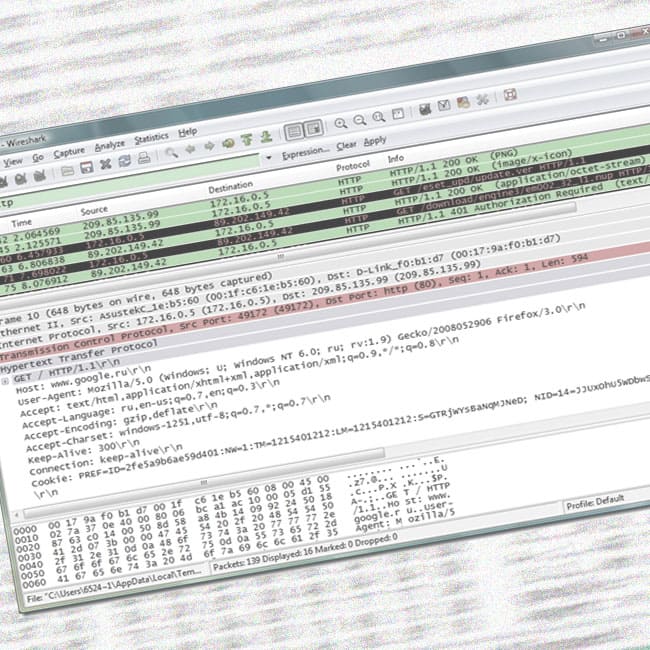

Сниффер сетевого трафика (Wireshark, tcpdump, NetworkMiner) — это инструмент для перехвата и анализа пакетов, передаваемых через сетевой интерфейс. Как следует из названия, сниффер буквально «вынюхивает» трафик: при перехвате пакета он фиксирует IP-адреса источника и назначения, протокол, порт и метаданные соединения.

Точность идентификации IP-адресов в пределах одного сегмента сети составляет 100%, поскольку данные считываются непосредственно из заголовков пакетов без интерпретации геолокации. Однако важно понимать ключевые ограничения: современное шифрование (HTTPS, TLS 1.3) скрывает содержание трафика примерно в 95% веб-соединений, оставляя доступными только IP-адреса и объем данных; за пределами собственного сегмента сети (например, при подключении через маршрутизатор интернет-провайдера) сниффер может видеть трафик только до ближайшего шлюза.

Правовой статус: использование сниффера в пределах собственной инфраструктуры или в рамках санкционированного тестирования на проникновение является полностью законным; перехват трафика в чужой сети (общедоступный Wi-Fi, корпоративная сеть без разрешения) наказывается в соответствии со статьями Уголовного кодекса.

Рекомендуется для: сетевых администраторов для диагностики и специалистов по безопасности в рамках правового аудита.

Виды программ Снифферов

Существует 2 вида снифферов по категориям в сети:

Win снифферы (linux снифферы) – предназначенны для перехвата сетевого трафика по локальным сетям и глобальным с использованием конфигураций Windows (Linux).

Http-снифферы (они же online онлайн снифферы)- предназначены для перехвата информации, преимущественно в глобальной сети Internet, но с использованием ресурсов программ на PHP Web-серверов Internet.

Все снифферы предназначаются для получения информации о пользователе:

- как вычислить ip адрес,

- узнать город по ip,

- как зная ip узнать город,

- телефонный сниффер,

- обзор XSS,

- программа для определения местоположение по ip адресу и т.д.

Снифферы способны перехватывать весь сетевой трафик. Эти программы полезны для диагностики сети (для админов), так же их используют хакерами для перехвата паролей.

В локальной сети можно перехватывать все отправляемые пакеты со всех машин. Снифферы могут перехватывать все пакеты или только первые байты от всяких ftp, telnet, pop3 и т.д.

Снифферы могут поддерживать только определенную операционную систему (например, linux_sniffer.c, который поддерживает Linux), либо несколько (например, Sniffit, работает с BSD, Linux, Solaris).

После появления снифферов возникли и различные алгоритмы шифрования этих протоколов. Например, SSH (альтернатива telnet, поддерживающий шифрование), SSL(Secure Socket Layer – разработка Netscape, способная зашифровать www сеанс).

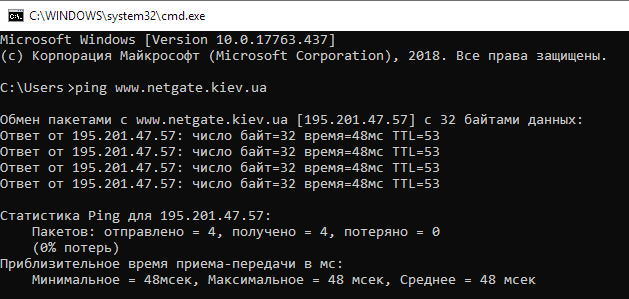

Методология: как узнать чужой айпи — пошаговая идентификация

На практике алгоритм легальной работы с чужим IP выглядит следующим образом:

Шаг 1. Получение IP из доступного источника

Откройте оригинал подозрительного письма (Ещё → Показать оригинал в Gmail; Файл → Свойства в Outlook) и найдите последнюю строку Received: from [x.x.x.x]. Либо используйте nslookup domain.com в терминале для получения IP сервера. Это один из наиболее надёжных способов узнать чужой айпи без специальных привилегий.

Шаг 2. Первичная верификация через Whois

Введите полученный IP в сервис 2ip.ru или whois.domaintools.com. Фиксируйте: страну, провайдера, тип адреса (residential / datacenter / hosting).

IP из диапазонов датацентров (AWS, Hetzner, DigitalOcean) указывает на VPN/прокси или автоматизированный трафик с вероятностью >70%.

Шаг 3. Перекрёстная проверка в базах репутации

Прогоните IP через AbuseIPDB или VirusTotal. Наличие более 5 жалоб за 90 дней — значимый индикатор вредоносной активности. Проверьте вхождение IP в публичные блок-листы (Spamhaus, SORBS).

Шаг 4. Оценка динамики (если доступны логи)

Если вы анализируете логи собственного ресурса, сопоставьте: частоту обращений с одного IP (>100 запросов/час — аномалия), географическое несоответствие (пользователь из России, IP из Нидерландов), паттерны времени активности.

Сравнительный анализ: IP-идентификация в разных контекстах применения

Важно понимать, что одни и те же инструменты дают принципиально разный результат в зависимости от контекста:

Веб-безопасность и администрирование

Точность геолокации по IP для серверного трафика составляет 85–95% на уровне страны. Около 30–40% вредоносного трафика использует IP датацентров (Tor Exit Nodes, коммерческие VPN, ботнеты). Рекомендуемый подход: автоматическая верификация через API AbuseIPDB с порогом блокировки от 20+ жалоб; не блокировать целые ASN без детального анализа — риск ложных срабатываний ~15%.

Расследование спама и фишинга (для частных лиц)

Задача как узнать чужой IP адрес отправителя письма решается через заголовки в ~30–40% случаев: в остальных реальный IP скрыт за почтовым шлюзом сервиса. Из тех случаев, где IP получить удалось, около половины ведут на VPN/прокси.

Рекомендуемый подход: фиксировать IP из заголовков как доказательную базу для обращения к провайдеру или в правоохранительные органы — самостоятельная «деанонимизация» на этом этапе невозможна и не нужна.

Критические ошибки и ловушки при работе с IP-данными

Как следует из природы технологии, существуют системные заблуждения, которые приводят к неверным выводам или правовым рискам:

«IP = человек» — наиболее распространённое заблуждение среди тех, кто пытается узнать чужой IP адрес с целью деанонимизации. В реальности за одним IP могут находиться сотни пользователей (корпоративный NAT, университетская сеть, публичный Wi-Fi). Динамические IP меняются у большинства жилых абонентов каждые 24–72 часа.

«Активный сбор IP через внешние ссылки — это нормально» — юридически это зависит от юрисдикции и намерения. Использование ссылки для вычисления IP без ведома адресата в контексте GDPR (ЕС) квалифицирует IP как персональные данные, сбор которых без согласия субъекта требует правового основания.

«VPN полностью анонимизирует» — в теории да, на практике коммерческие VPN-провайдеры ведут логи в ~70% случаев и обязаны раскрывать их по запросу правоохранителей юрисдикции регистрации. Надёжная анонимизация требует многоуровневой цепочки (Tor + VPN) с осознанием остаточных рисков.

Попытки «вытянуть» IP активными методами (фишинг, вредоносные ссылки, эксплуатация уязвимостей) подпадают под ст. 272 УК РФ («Неправомерный доступ к компьютерной информации») независимо от цели — наказание до 4 лет лишения свободы.

Итог: что реально доступно и где проходит граница

Резюмируя: легальный инструментарий для тех, кто хочет узнать чужой IP или проверить чужой IP в целях сетевой безопасности, предоставляет достаточно данных — верификации источников трафика, анализа подозрительной активности, защиты собственной инфраструктуры. Публичные Whois/GeoIP-сервисы покрывают ~80–85% практических нужд администратора и ~40–50% нужд рядового пользователя при анализе угроз. Персональная идентификация — связка IP → конкретное лицо — остаётся исключительной привилегией провайдеров и правоохранительных органов: это не техническое ограничение, а сознательная архитектурная защита приватности.

Если ваша цель — безопасность, а не слежка, описанного арсенала инструментов более чем достаточно. Если же задача выходит за эти рамки — правильный следующий шаг всегда один: официальное обращение к провайдеру или в компетентные органы с сохранёнными доказательствами.